앞서 보안 위협 분석을 위해 어떠한 정보가 필요한지와 필요한 정보를 수집하는 방법을 살펴 봤다. 이번 장에서는 수집한 정보를 분석해 위협이 되는 이벤트와 그렇지 않은 이벤트를 구분하는 방법을 살펴 볼 것이다.

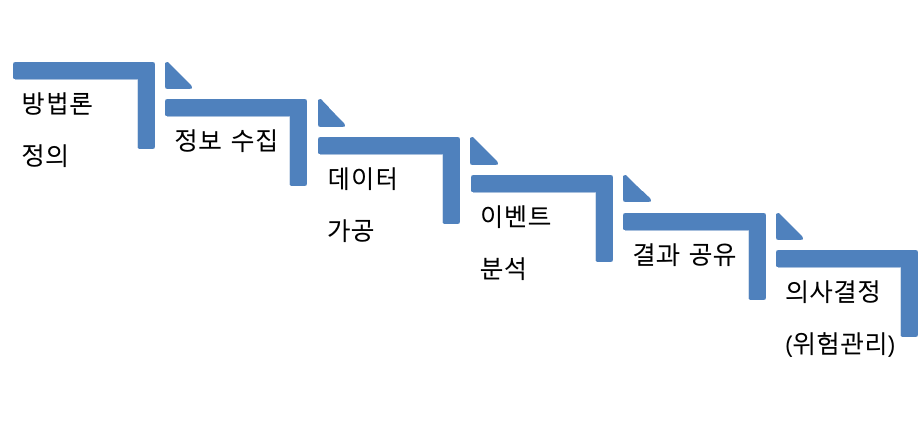

일반적으로 보안분석가가 보안 위협을 구분하는 과정은 다음과 같다. 보안 위협이나 피해 형태에 따라 필요한 방법론을 정의 하고, 방법론에 적합한 증거를 수집한다. 수집한 증거는 가공 과정을 거쳐 분석에 필요한 정보를 찾아낸다. 분석된 결과는 업무프로세스에 따라 보고 과정을 거쳐 최종적으로 의사 결정자에 의해 결론을 정의 한다.

분석에 사용될 방법론은 위협을 구분하고, 식별하기 위해 어떤 방법을 사용할지 정의 하는 것이다. 공격과 관련된 알려진 특징을 이용할 수도 있고, 수집된 정보를 가공해 통계적인 수치를 이용해 위협을 식별할 수도 있다.

필요한 분석 방법에 따라 수집되는 정보도 차이가 난다. 공격의 특징을 이용해 위협을 분석하기 위해서는 시그니처 기반의 탐지 정보가 필요하지만 통계정보를 이용하기 위해서는 수치화된 정보가 필요 하다.

필요한 정보가 수집이 완료되면 데이터를 가공해서 불필요하거나 분석 우선 순위가 낮은 데이터를 제외한다. 처음부터 끝까지 모든 정보를 분석하면 좋겠지만 제한된 시간과 자원을 가지고 분석하기 때문에 효율적으로 작업 해야 한다.

데이터가공까지 완료되면 위협을 식별하고 식별된 위협 결과에 따라 피해범위와 대응방안을 수립한다. 분석가에게 중요한 역량은 IT보안사고와 연관된 원인을 정확히 규명하고 사고로 인한 피해 범위를 정확히 파악하는 것이다. 분석가의 결론으로 기업이나 조직에 미치는 피해 범위를 정의한다.

분석된 내용은 보고서로 작성해서 대응방안과 함께 의사결정자에게 제공한다. 분석 결과는 의사 결정에 필요한 필수 정보로 사용된다.